Mario Romero.- Durante el evento The Android Show, Google presentó medidas restrictivas de seguridad enfocadas en blindar el sistema operativo y las dos funciones con mayor impacto en el ecosistema alternativo son Android OS Verification y el flujo de instalación verificado conocido como Advanced Flow.

El impacto específico para Huawei, MicroG y F-Droid

El impacto directo en sus teléfonos actuales es bajo, pero se complica su estrategia de compatibilidad global ya que los teléfonos Huawei modernos en mercados internacionales corren bajo EMUI (basado en AOSP de código abierto) o HarmonyOS.

Al no incluir los Servicios de Google (GMS), las herramientas de control de Android 17 no actúan directamente sobre su sistema.

La función Android OS Verification busca erradicar dispositivos modificados maliciosamente. Esto perjudica a los revendedores que modifican ROMs de Huawei chinos para «colarles» servicios de Google falsos o adulterados antes de exportarlos.

MicroG

Esta implementación de código abierto que reemplaza las librerías propietarias de Google enfrenta un escenario de alta incertidumbre pues Google implementó un libro mayor criptográfico inalterable (append-only ledger) para registrar todas sus aplicaciones y APIs oficiales de producción.

Si MicroG intenta replicar o interactuar con APIs críticas de Google en un dispositivo con Android 17, el sistema sabrá mediante firmas criptográficas que esa app «falsificada» no está autorizada en el registro. Esto rompería la compatibilidad de inicio de sesión o notificaciones en apps que dependen estrictamente de la certificación oficial de Google.

F-Droid

Es la entidad más afectada de manera directa por las nuevas políticas de instalación, pues a través del protocolo Advanced Flow, Google exigirá que todos los desarrolladores verifiquen formalmente su identidad para que sus archivos APK puedan ser instalados en el sistema, incluso si se distribuyen fuera de la Play Store.

Muchos desarrolladores de la tienda F-Droid publican software libre de forma anónima o bajo seudónimos por cuestiones de privacidad o activismo. Forzar un registro de identidad pone en jaque la distribución de sus APKs, restringiendo la libertad histórica de instalación local (sideloading) de Android

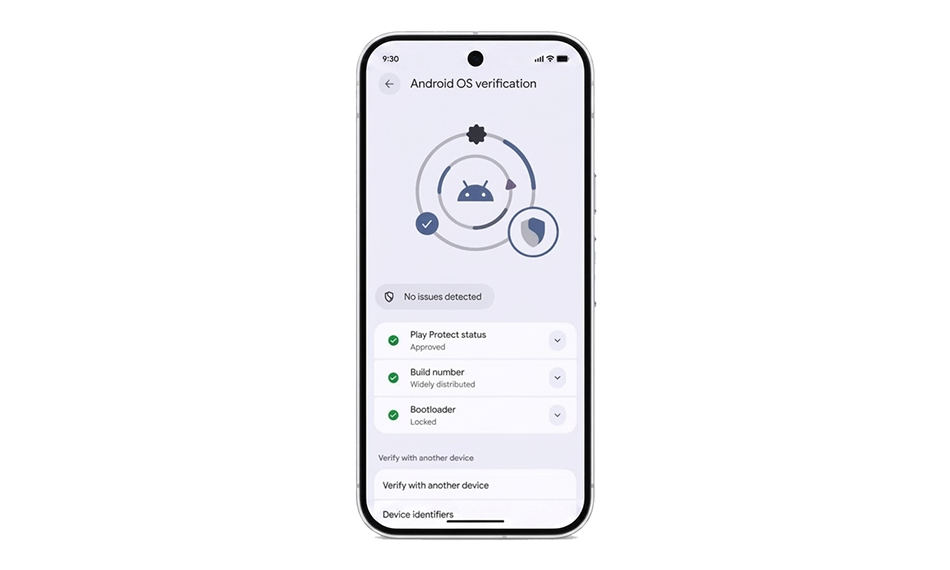

Cómo funciona y cómo gestionar «Android OS Verification»

Esta nueva herramienta se integra directamente en los ajustes del teléfono (debutando en los Google Pixel). Su objetivo es auditar tres componentes clave: el estado de Play Protect, si el Bootloader está desbloqueado y la información de compilación del sistema.

El origen de las alertas: Google utiliza un registro criptográfico público e inalterable (append-only ledger). Si el sistema detecta que la ROM o las APIs de Google (GMS) en ejecución no coinciden con las llaves oficiales firmadas en ese registro, disparará alertas de sistema indicando que el dispositivo no es seguro.

Cómo esquivarlas en ROMs personalizadas

Google ha aclarado que la función no bloqueará por completo el arranque de ROMs independientes legítimas (como LineageOS), pero sí marcará el sistema como «No verificado».

Para los usuarios avanzados, la comunidad de desarrollo ya trabaja en módulos de compatibilidad (mediante herramientas de ocultación basadas en root) para falsear el estado de la verificación ante las apps bancarias o de alta seguridad que lean este panel

El conflicto de F-Droid con «Advanced Flow»

El programa de verificación de desarrolladores de Google exige que los creadores de apps registren su identidad real si quieren que sus APKs se instalen de forma fluida en dispositivos certificados.

La postura de F-Droid

La plataforma emitió una carta abierta advirtiendo que esto amenaza al software libre. F-Droid compila las apps desde el código fuente y las firma con sus propias llaves, por lo que no puede (ni quiere) obligar a desarrolladores anónimos o independientes a entregar sus datos de identidad a Google.

Alternativas frente al Advanced Flow

Cuando un usuario intente instalar una APK de un desarrollador no verificado en Android 17, el sistema activará el Advanced Flow. Esto detendrá la instalación y forzará al usuario a realizar una configuración manual de un solo paso en los ajustes avanzados del sistema, aceptando explícitamente los riesgos. La alternativa para el ecosistema F-Droid será educar a los usuarios para activar este permiso especial o, en casos extremos, depender de distribuciones de Android de código abierto puro (AOSP) que remuevan por completo las herramientas de verificación de Google.

El estado actual de HarmonyOS frente al código abierto

El ecosistema de Huawei se divide de forma muy marcada según el mercado geográfico, alejándose cada vez más de la influencia de las nuevas restricciones de Android 17:

HarmonyOS

En su mercado natal, Huawei ha roto por completo la compatibilidad con Android. Esta versión prescinde totalmente del código de AOSP y no puede ejecutar archivos APK nativos. Por lo tanto, ninguna de las medidas de seguridad, registros criptográficos o bloqueos de Android 17 tienen efecto en estos dispositivos.

EMUI / HarmonyOS Global

En los modelos internacionales, Huawei sigue utilizando una base compatible con el código abierto de Android (AOSP) y bajo este escenario, los usuarios dependen de herramientas como MicroG para revivir los servicios de Google.

Sin embargo, dado que MicroG emula las APIs mediante técnicas de suplantación de firmas (signature spoofing), la llegada del libro mayor criptográfico de Android 17 obligará a los desarrolladores de MicroG a «buscar» nuevas vulnerabilidades en el sistema para evitar que Google identifique sus librerías como «falsas» o no autorizadas.

Si tienes un dispositivo Huawei antiguo lanzado antes del veto (como la serie P30 o Mate 20) que se actualizó a EMUI 12, seguirá funcionando exactamente igual.

Google Play Protect y sus servicios nativos se mantienen intactos en su versión de Android 12.

Modelos modernos con GBox o GSpace

Si usas un Huawei sin Google y dependes de capas de emulación como GBox para simular los servicios de Google, las nuevas restricciones de Android 17 tampoco los romperán, ya que estas herramientas emulan un entorno virtual antiguo optimizado para no activar las alarmas modernas de Google.

Riesgo real de seguridad en Huawei con Android 12

Mantener un dispositivo con una versión de Android sin soporte oficial expone al usuario a amenazas críticas que ya no se solucionarán:

Vulnerabilidades del Kernel

Los parches de seguridad mensuales ya no llegan a Android 12. Los atacantes aprovechan fallos conocidos de ejecución de código remoto (RCE) para tomar el control del teléfono a través de redes Wi-Fi públicas o archivos adjuntos maliciosos.

Caducidad de certificados raíz

Los certificados SSL integrados en Android 12 comenzarán a vencer de forma progresiva. Esto provocará que el navegador o ciertas aplicaciones muestren errores de conexión «no segura» al intentar ingresar a páginas web legítimas.

Cierre de apps bancarias

Los bancos actualizan sus criterios de seguridad constantemente. Al detectar que el sistema operativo base no cuenta con parches de seguridad recientes, las aplicaciones financieras bloquearán el acceso al usuario por normativas de cumplimiento de riesgo.

Cómo migrar tus aplicaciones esenciales a AppGallery

Para reducir la dependencia de archivos APK externos e inseguros, la tienda oficial de Huawei ofrece un ecosistema de transición, para servicios que dependen estrictamente de Google (como Uber o YouTube), AppGallery ofrece Quick Apps.

Son versiones web altamente optimizadas que funcionan como aplicaciones instaladas sin consumir almacenamiento ni activar las restricciones de seguridad de Google.