Check Point Research, la división de Inteligencia de Amenazas Check Point Software Technologies , ha identificado varias vulnerabilidades en Microsoft Teams que podrían haber permitido a ciberdelincuentes manipular mensajes, suplantar identidades y alterar notificaciones. Estos fallos, ya corregidos por Microsoft, comprometieron la integridad de las conversaciones y el principio fundamental sobre el que se basa la colaboración digital: la confianza.

Con más de 320 millones de usuarios activos al mes, Microsoft Teams se ha convertido en una de las principales plataformas de comunicación empresarial. Desde reuniones de dirección hasta conversaciones informales, es una herramienta esencial para empresas, organizaciones y administraciones públicas. Sin embargo, la investigación de Check Point Research demuestra que esa confianza puede ser aprovechada por los ciberdelincuentes, convirtiendo los entornos colaborativos en un nuevo vector de ciberataque.

Durante la última década, los ciberdelincuentes han explotado las vulnerabilidades del correo electrónico como principal puerta de entrada a las empresas. Hoy, ese mismo patrón se repite en las aplicaciones de colaboración, como Teams, Slack o Zoom. Estas plataformas ya no son simples herramientas de productividad, sino infraestructuras críticas. Los grupos de amenazas persistentes avanzadas (APT) y los ciberdelincuentes con motivación económica saben que, si consiguen manipular lo que las personas ven o creen dentro de estos entornos, pueden eludir los controles de seguridad tradicionales.

Vulnerabilidades descubiertas

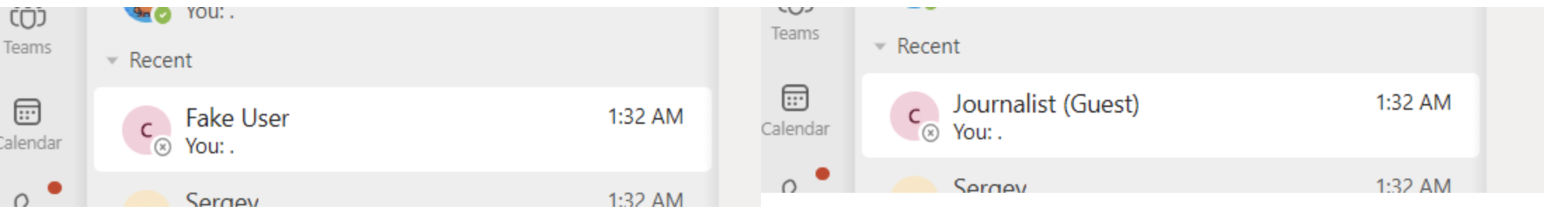

La investigación de Check Point Research ha llevado a cabo un análisis en profundidad de la arquitectura de Microsoft Teams, tanto desde la perspectiva de usuarios externos invitados como de posibles ciberdelincuentes internos. Los resultados son contundentes: existían varios fallos que permitían modificar mensajes, falsificar avisos y alterar la identidad visual de los participantes.

Estos son algunos de los hallazgos más relevantes:

- Edición invisible de mensajes: los ciberdelincuentes podían reutilizar identificadores únicos del sistema de mensajería para cambiar el contenido de mensajes ya enviados sin que apareciera la etiqueta “Editado”. Esto permitía reescribir conversaciones de forma silenciosa y alterar la confianza en la información compartida.

- Notificaciones falsificadas: era posible manipular los campos de las alertas para que una notificación pareciera proceder de una persona de confianza, como un directivo o compañero.

Aunque Microsoft ya ha corregido estas vulnerabilidades sin necesidad de intervención por parte de los usuarios, el impacto potencial va mucho más allá de una simple manipulación: se podía facilitar fraudes financieros, distribución de malware, campañas de desinformación o interrupciones de comunicaciones sensibles.

Gestión responsable de las vulnerabilidades

Check Point Research notificó estas vulnerabilidades a Microsoft el 23 de marzo de 2024, que las registró bajo el identificador CVE-2024-38197. A lo largo de 2024, la compañía aplicó actualizaciones progresivas que resolvieron los problemas detectados, y la corrección final, correspondiente a las llamadas de vídeo y audio, se implementó a finales de octubre de 2025.

“Del mismo modo que el correo electrónico se convirtió en la vía preferida por los ciberdelincuentes para ejecutar ataques de phishing o suplantación (BEC), hoy las aplicaciones de trabajo colaborativo ofrecen un terreno fértil para la manipulación”, explica Rafael López, ingeniero de seguridad especializado en protección de correo electrónico en Check Point Software “No se trata de vulnerabilidades que rompan el cifrado o vulneren los cortafuegos, sino de ciberataques que explotan la ingeniería social distorsionando las señales de confianza. Si un atacante puede modificar un mensaje o una notificación, puede alterar percepciones y decisiones dentro de la organización”, añade.

Un riesgo estructural

Aunque las vulnerabilidades concretas de Microsoft Teams ya se han corregido, Check Point Research advierte de que el problema es estructural y afecta a todo el ecosistema de colaboración digital: los investigadores han identificado fallos similares en asistentes de codificación basados en IA y en herramientas de automatización de flujos de trabajo. El patrón es claro: allí donde existe una interacción digital basada en la confianza, los ciberdelincuentes buscarán cómo aprovecharse.

Según Check Point, las defensas integradas en las aplicaciones de colaboración están diseñadas para favorecer la productividad, no para detener ciberataques avanzados. Por ello, las organizaciones deben adoptar un modelo de seguridad en capas que complemente esas protecciones nativas.

Entre las medidas recomendadas destacan:

- Protección frente a malware y archivos maliciosos: bloquear enlaces o adjuntos compartidos a través de plataformas colaborativas.

- Prevención de pérdida de datos (DLP): proteger la información confidencial que circula en chats, archivos y enlaces compartidos.

- Detección y respuesta ante amenazas: supervisar comportamientos anómalos como sesiones suplantadas o actividad inusual.

- Protección unificada entre aplicaciones: aplicar políticas de seguridad que abarquen correo electrónico, navegadores y herramientas de colaboración.

Este enfoque permite mantener la seguridad operativa incluso si se manipula la confianza dentro de una plataforma digital.

“Las vulnerabilidades descubiertas en Microsoft Teams deben servir como advertencia: los ciberdelincuentes ya no se limitan a irrumpir en los sistemas, sino que tratan de infiltrarse en las conversaciones. A medida que la colaboración digital se consolida como el núcleo de la actividad empresarial, la autenticidad de lo que vemos y leemos se convertirá en un nuevo frente de defensa”, concluye Rafael López, ingeniero de seguridad especializado en protección de correo electrónico en Check Point Software.